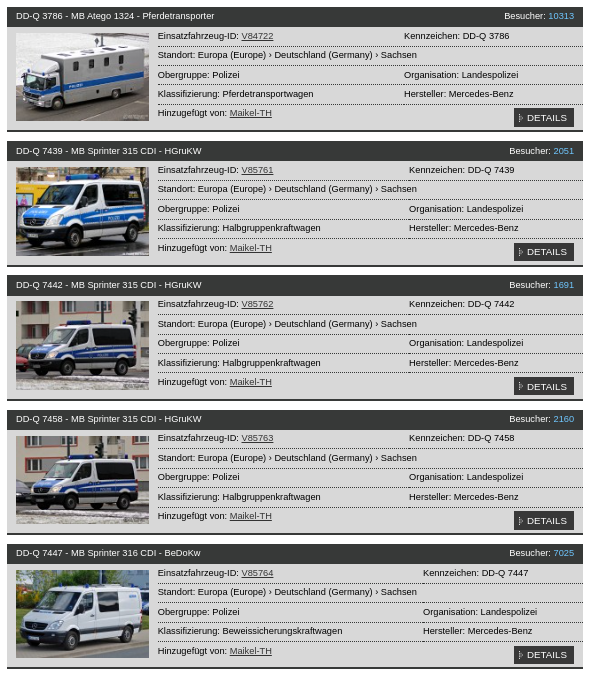

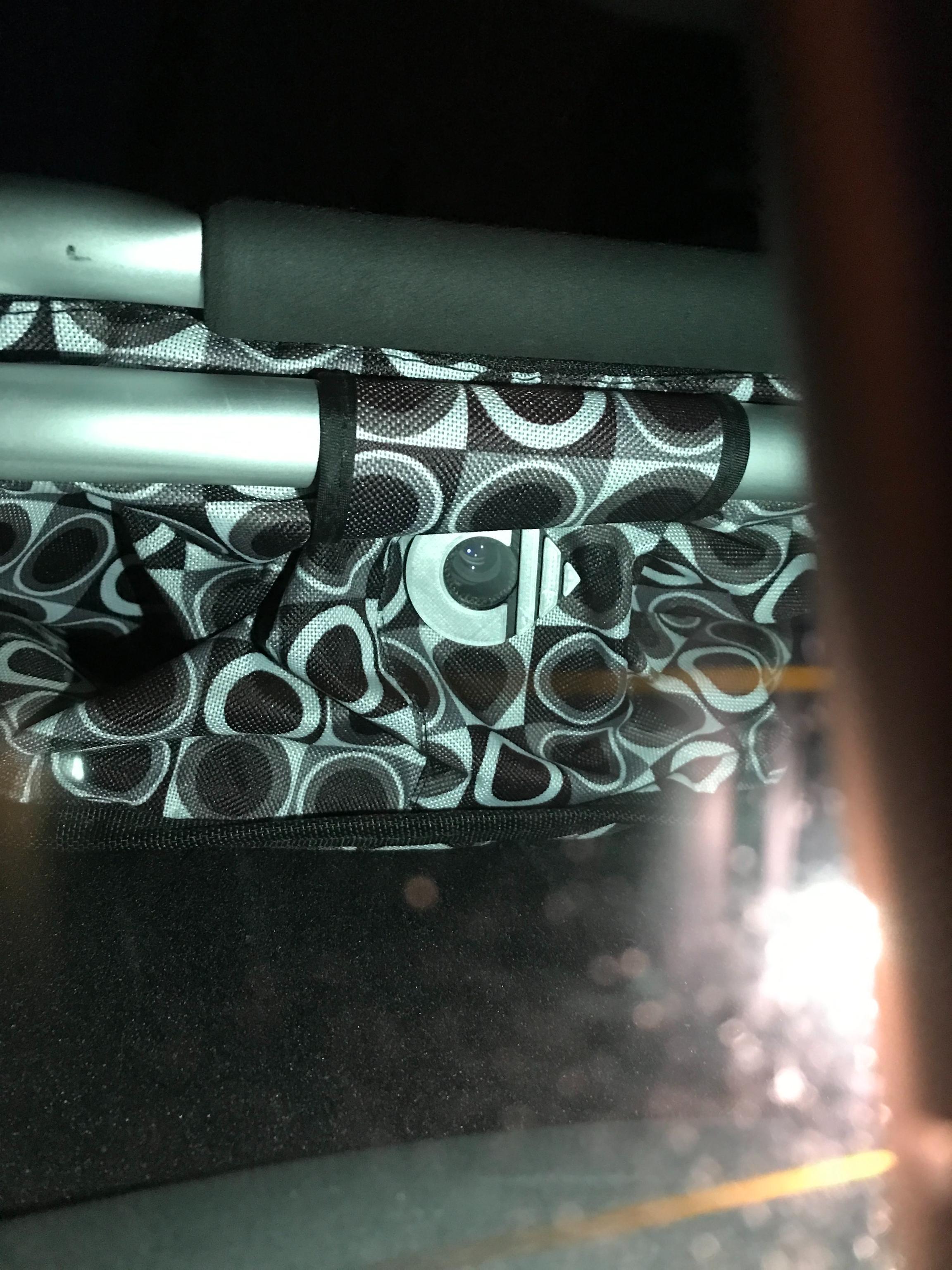

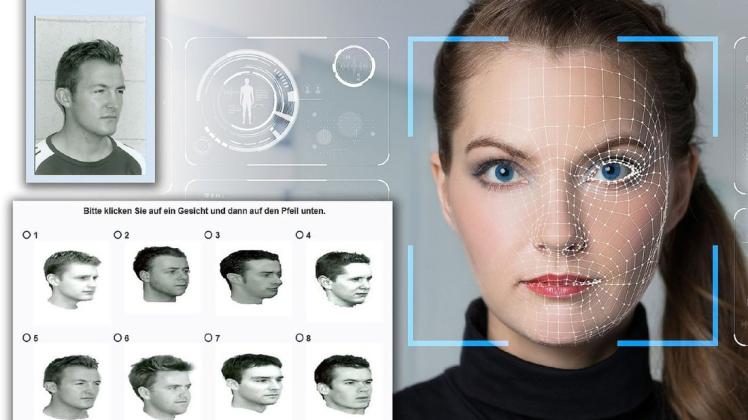

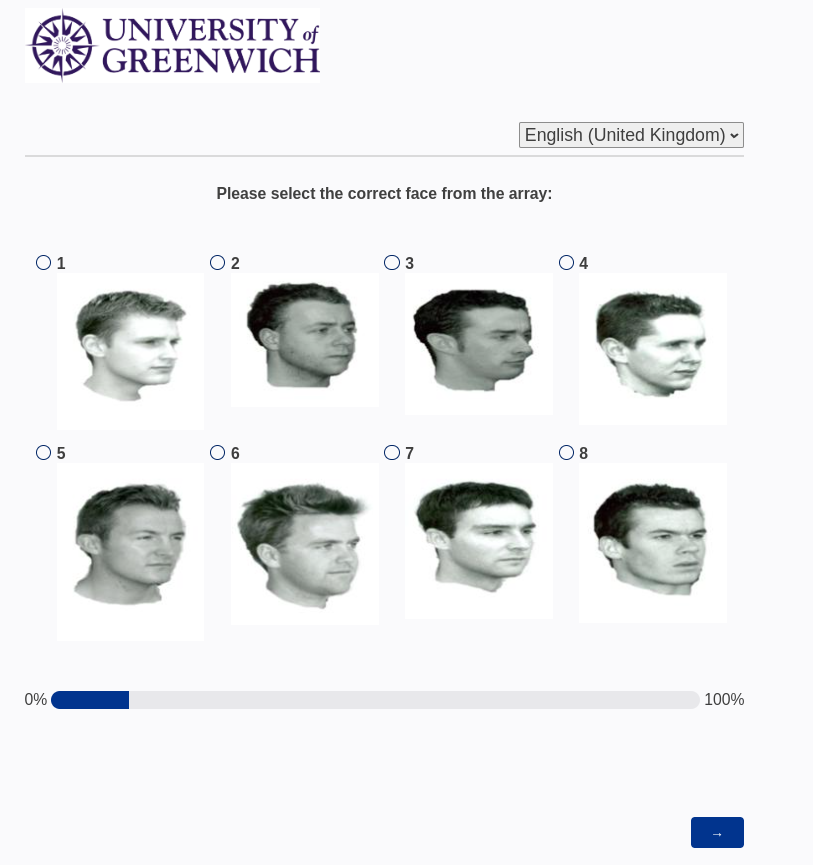

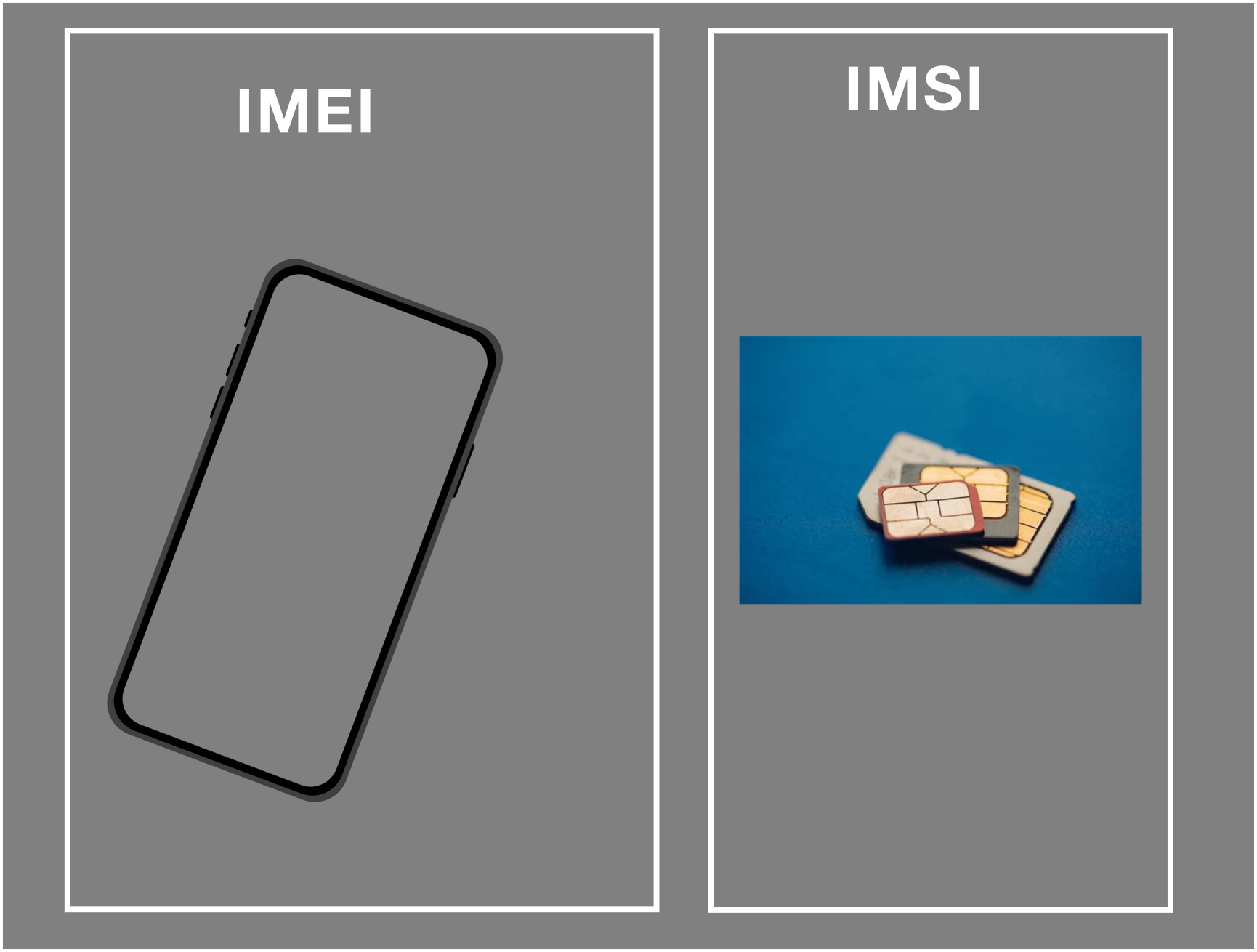

Note: - es geht speziell um einsatz verdeckter technischer mittel - genereller ueberblick in techn moegklichkeiten des staates - bewusstsein schaffen warum sicherheitskultur wichtig ist - vorallem in polit gruppen - es ist kein tech talk - ich gebe lediglich einen ueberblick - idee ist aber das personen nach dem talk weiterfuehrende veranstaltungen besuchen - um ihre geraete zu sichern - ev auch ganze politgruppen --- ## Disclaimer - kein experte - mache das aus spass - kein anspruch auf vollstaendigkeit - kein anspruch auf umlaute - gebe persoenliche meinung wieder Note: --- ## Als Aktivist *(von lateinisch activus „tätig, aktiv“)* wird eine Person bezeichnet, die mit Taten Ziele fördert („Taten statt Worte“). Wikipedia Note: - 'als aktivist wird person bezeichnet, die mit taten ziele foerdert" - Ein Ultra-Fußball-Fan ist eine besonders leidenschaftliche und engagierte Person, die eine Fußballmannschaft unterstützt, in organisierten Gruppen aktiv ist und durch kreative, lautstarke Unterstützung sowie intensive Identifikation mit dem Verein auffällt. ---  Note: - was all diese menschen verbindet: - sie setzen sich ein repressionsrisiko aus - sie nehmen hohe strafen im kauf - davor gilt es sich zu schuetzen - wir wollen anonymitaet wahren - versuchen die handlungen und aktionen nicht mit unserer person in verbindung bringen - beispiele: - aktionsnamen - vermummen uns - verkleben fingerkuppen - tragen einheitliche kleidung im schwarzen block - wir wollen die daten die wir mit anderen aktivist\*innen austauschen schuetzen - verantwortung die anonymitaet anderer zu wahren - unsere bubble wird kriminalisiert - wir kommunizieren sicher zum schutze der eigenen sicherheit - und zur sicherheiterere mitmenschen --- - Komminukationsüberwachung - Ortungsmethoden - Observationsmethoden - Beweismittelsicherung Note: - wir wollen anonymität vor staat und represionsorganen wahren - dieser hat ein arsenal von angriffsmethoden um unsere anonymität zu brechen - die gezeigten methoden können diesen rubriken zugeordnet werden - gehe ungeordnet vor --- ## Video  <!-- .element height="65%" width="65%" --> Note: - wir beginnen mit klassischer videouberwachung - gibt es stationaer in 30km grenzstreifen - kennzeichen + gesichtserkennung - an oeffentlichen orten - aus der luft - auf grossveranstaltungen wie demonstrationen ---  <!-- .element height="75%" width="75%" --> - Abteilungsbefehlskraftwagen Note: - hier eine "kommandozntrale" - polizei dresden besitzt eine - hier werden livestreams ausgewertet ---  <!-- .element height="75%" width="75%" --> - Abteilungsbefehlskraftwagen Innenraum Note: - das ganze von innen - um videos zu gucken braucht es auch jemand der sie sendet ---  <!-- .element height="65%" width="65%" --> - Bildübertragungskraftwagen BildÜKw Note: - sendet videos an kommandozentrale - dieses setup ist gut für ländliche regionen - an orten wo keine infrastruktur besteht - in städten kommt das eher selten zum einsatz ---  <!-- .element height="65%" width="65%" --> Note: - BOS: Behörden und Organisationen mit Sicherheitsaufgaben - ist ein hobby projekt - nicht vollstaendig ---  <!-- .element height="55%" width="55%" --> Note: - wenn man nach "DD-Q" sucht findet man dresdner fahrzeuge - die gezeigten beispiele waren keine "verdeckten technischen mittel" - zu diesen kommen wir jetzt --- ## Rigaer94  <!-- .element height="65%" width="65%" --> Note: - Die Rigaer 94 ist ein aus einer Hausbesetzung entstandenes Wohnprojekt in der Rigaer Straße 94 in Berlin-Friedrichshain. ---  <!-- .element height="65%" width="65%" --> - 2011 ---  <!-- .element height="65%" width="65%" --> - rigaer94 2011 ---  <!-- .element height="65%" width="65%" --> - rigaer94 2011 ---  <!-- .element height="65%" width="65%" --> - p.ara 2022 Note: - p.ara (queer-feministisches kulturprojekt bremen) 2022 - ziel war wagenplatz - war in oberen stockwerk von hochhaus, hinter verschlossener tuer - hauseigentuemer war involviert ---  <!-- .element height="65%" width="65%" --> - p.ara 2022 ---  <!-- .element height="65%" width="65%" --> - p.ara 2022 ---  <!-- .element height="65%" width="65%" --> - Leipzig - Plagwitz 2014 Note: - plagwitz: - leipzig/plagwitz 2014 - in leerstehendem haus - 1. og - war auf haltestelle gerichtet ---  <!-- .element height="65%" width="65%" --> - Leipzig - Plagwitz 2014 ---  <!-- .element height="65%" width="65%" --> - Leipzig - Plagwitz 2014 --- ## Bayern  - 2022 Note: - fahrrad vor haus mit tasche - darin war video/audio ueberwachungsinstallation - sim karte, kamera, mikro ---  <!-- .element height="45%" width="45%" --> - Leipzig - 2023 Note: - Hinter der getönten Heckscheibe befinden sich auf dessen Hutablage 2 Kameras, versteckt in einem Korb und in einem Beutel ---  <!-- .element height="65%" width="65%" --> - Leipzig - 2023 Note: - Ein Kabelstrang führt verborgen unter Handtüchern in den Kofferraum. - Die Objektive sind ausgerichtet auf einen Hauseingang / Gehweg. ---  <!-- .element height="65%" width="65%" --> - Leipzig - 2023 ---  <!-- .element height="65%" width="65%" --> - Leipzig - 2023 ---  <!-- .element height="45%" width="45%" --> - Leipzig - 2023 Note: - Antifa Ost-Verfahrens - Wohnadresse eines Beschuldigten von mindestens Mitte Mai bis Anfang Juli 2023 - 3 monate ---  <!-- .element height="30%" width="30%" --> - Leipzig - 2023 Note: - abschliessend kann man sagen: - vorwiegend bei 'stationaeren' zielen - wagenplaetze, hausprojekte, haltestellen - um ein und ausgehende personen zu bestimmen --- # PerIS "Personen-Identifikations-System"  Note: - frische news von netzpolitik - hier zu sehen die stationäre videoüberwachung in görlitz - kann kennzeichen und gesichter aufnehmen und abgleichen - jetzt wurde bekannt das es auch ein "heimliches observationssystem" gibt - mit hochauflösenden kameras und gesichtserkennung ---  <!-- .element height="95%" width="95%" --> PerIS auch in parkenden Fahrzeugen Note: - kann auch in parkenden fahrzeugen oder stationär montiert werden - automatische echtzeit ermittlung ob gesuchte person ein ausgeht - gleichen gesichter mit datenbank ab - wurde in 21 verfahren genutzt - das ist eine neue wende bezüglich verdeckter technischer mittel in sachsen - ohne Kenntnis der Datenschutzbehörde eingesetzt ---  Note: - menschen, die sich ueberdurchschnittlich gut gesichter einpraegen und wiedererkennen koennen - "Sie erkennen ein Gesicht unter tausend anderen – egal, ob geschminkt, verkleidet, plötzlich mit Bart oder um einige Jahre gealtert." - zur fahndung stehende personen aus einer menschenmenge lokalisieren - entweder live, oder im nachgang - z.b. in chemnitz wurden in einem test 23 'super-recognizer' gefunden - war ein pilotprojekt mit 800 cops an universitaet greenwich (2021) ---  Note: - seit anfang 2023 gibt es jetzt "Koordinierungsstelle Wiedererkennung" in Chemnitz - gibt es schon laenger in Hessen/ Bayern/ Bawue - stuttgart hat z.b. alleine 50 stueck - wurden auch z.b. zu g20 eingesetzt ---  Note: - unter anderem auch nach fussballspiel von Dynamo Dresden - mai 2021 - polizei fasste 42 meist vermummte randalierer ins auge - 80 stunden video material - super-recognizer konnten (angeblich) 33 von den 42 identifizieren - unter anderem wurde im Juni 2022 eine person aus einer demo in anna-berg-buchholz gezogen - wurde wegen vorgeworfener straftat von vor einem monat wiedererkannt - super recognizer scheinen aktuell zuverlaessiger als digitale gesichtserkennung - vorallem weil sie vermummte personen identifizieren koennen ---  Note: - seit anfang 2024 auch in Dresden - laufen teilweise selber durch die stadt - gucken ob sie jmd von aufnahmen wieder erkennen - falls ja zugriff - keine wissenschaftliche grundlage - angeblich liegen superrecognizer immer richtig, irren nicht - d.h. wenn sie jmd erkennen dann stimmt das auch - behauptet die polizei - in der realitaet ist es unklar - dynamo fan von mai 2021 trotzdem freigesprochen - in dresden aktuell wohl vorwiegend gegen fussbal fans - es ist frage der zeit wann linke szene betroffen ist --- <!-- .element height="60%" width="60%" --> Note: - den test gibt es online - macht ihn - wenn ihr besteht macht nicht den selben fehler wie carmen - werdet kein bulle --- <!-- .element height="65%" width="65%" --> Note: - werdet antifaschistische superrecognizer - meldet euch bei lokalen antifa recherche gruppen --- ## IMSI Catcher - fake funkzelle - handy wählt sich ein - cops wissen wer da ist Note: - geben vor ein mobilfunk mast zu sein - dadurch waehlt sich euer telefon bei diesem IMSI Catcher ein - somit koennen alle daten die das telefon sendet aufgezeichnet werden - aka welche telefone sind da, wem gehoeren sie - neben diesen verkehrsdaten koennen auch gezielt gespraeche abgehoert oder sms mitgelesen werden - rechtlich ist nur erlaubt zu registrieren welche geraete sich einloggen - diese gab es schon bei sitzblockaden und nazi aufmaerschen --- <!-- .element height="80%" width="80%" --> Note: - Imei - International Mobile Station Equipment Identity - jedes telefon hat eine eigene imei - wie ein fingerabruck - Dual SIM geräte haben btw zwei - \*#06# - Imsi - International Mobile Subscriber Identity - deutsch Internationale Mobilfunk-Teilnehmerkennung) - Ist auf SIM Karte gespeichert - Die IMSI-Nummer wird weltweit einmalig pro SIM von den Mobilfunknetzbetreibern vergeben - hat nichts mit der Telefonnummer zu tun, die der SIM-Karte zugeordnet ist. ---  Note: - hier erklären wie sie personen observieren ---  - Picture taken on February 10, 2015 in Dresden, Germany Note: - Es gibt gruppe CellularPrivacy die sich damit beschaeftigt hat - haben beispiele von eventuellen imsi catchern bei pegida demos ---  - Picture taken on February 10, 2015 in Dresden, Germany ---  - Picture captured at 16:44 on 25. February 2015 during DÜGIDA/PEGIDA demos Note: - Antennen können in dem großen "Koffer" auf dem Dach des Fahrzeugs versteckt sein - IMSI-Catcher-Fahrzeuge können abnehmbare Polizeileuchten haben, aber nicht immer - nicht sicher, ob die Antennen auch abnehmbar sind, aber es sieht ganz danach aus. - gibt den cops ein sehr gutes lagebild ueber anwesende personen ---  - Picture captured at 18:30 PM on February 25, 2015 during DÜGIDA/PEGIDA demos Note: - teilweise werden imsi catcher wohl auch genutzt im telefone aufzuspueren - man faehrt durch die stadt und wartet das sich das telefon einwaehlt - was hilft: - keine telefone auf demos - private telefon nicht mit aktions handy verbinden - also auch nicht die simkarten ins jeweilige andere handy packen - IMEI-Gerätenummer und die IMSI der SIM-Karte nicht vermischen --- ## Telekommunikations ## überwachung  Note: - Informationserhebung von über eine gewisse räumliche Distanz ausgetauschten Informationen durch in der Regel staatlichen Stellen und meist ohne Wissen der Kommunikationsteilnehmer. - Briefe, Telefongespräche, SMS, Faxe, E-Maile oder der Internetverkehr allgemein --- - Abhören von Telefonaten - E-Mail-Uberwachung - SMS und Telefaxe - Funkzellenabfragen Note: - In deutschland beinhaltet das vorwiegend: - Abhoeren von telefonaten - Funkzellenabfragen - E-Mail-Uberwachung - SMS und Telefaxe - noch mehr aber dazu spaeter --- ## 100a StPO Auch ohne Wissen der Betroffenen darf die Telekommunikation überwacht und aufgezeichnet werden, wenn bestimmte Tatsachen den Verdacht begründen, dass jemand als Täter oder Teilnehmer eine in Absatz 2 bezeichnete schwere Straftat begangen, [...] zu begehen versucht, oder durch eine Straftat vorbereitet hat <!-- .element: class="r-fit-text" --> Note: - kurzer schwenk ins gesetz - Rechtsgrundlage: - 100a StPO (Strafprozessordnung) - 72 Zohllfahndungsdienstgesetz - zur anordnung braucht es einen Richter, oder Staatsanwaltschaft (gefahr in verzug) - also wenn man nach Absatz 2 bezeichnete schwere Straftat begangen hat - Absatz 2 ist eine lange liste verschiedener straftaten - darunter "Strataten gegen die oeffentliche Ordnung" --- #### Straftaten gegen die öffentliche Ordnung - Hausfriedensbruch - Landfriedensbruch - Bildung krimineller Vereinigung - ... Note: - ist wieder eine liste - Hausfriedensbruch - Landfriedensbruch - Bildung krimineller Vereinigung --- ## Hausfriedensbruch  <!-- .element height="80%" width="80%" --> --- ## Landfriedensbruch  <!-- .element height="90%" width="90%" --> Note: - fanmarsch zum 120. geburtstag FC Carl Zeis Jena --- ## Bildung krimineller Vereinigung  <!-- .element height="90%" width="90%" --> Note: - §129 Bildung kriminellereinigungen - Paragraf 129, der sogenannte Schnüffelparagraf, ist ein kommodes Werkzeug für Ermittelnde und öffnet ein ganzes Arsenal an Überwachungsoptionen – vom Wühlen in Privatwohnungen bis zum Abhören von Gesprächen. - wenn einem das untellt wird bekommt man probleme - erlaubt einsatz sogut wie aller verdeckten technischen mittel - grundlage fuer hauchsuchungen - bis zu fuenf jahre, unterstuetzer\*innnen bis zu drei - zuletzt im verfahregen Lina E. und mitangeklagte - letzte generation - im rahmen vom budapest kontext - es werden auch leute naeheren umfeld abgehoert - das kann grosse kreise ziehen - auch wenn ihr jetzt z.b. nicht davon ausgeht ueberwacht zu werden, werdet ihr ev als kontakt person vom jmd eingestuft --- <!-- .element height="80%" width="80%" --> - 921 abgehoerte telefonanschluesse Note: - vorwruf 129 - abgehoert 9 monate zwischen 2015 - 2016 - 921 abgehoerte telefonanschluesse - von 484 wurde identitaet ermittelt und aktenkundig gemacht - 371 der abgehoerten waren nur 'drittbetroffene' - menschen gegen die nicht mal anfangsverdacht bestand - sie waren lediglich gespraechspartner der fans - es wurden auch min ein journalist und drei rechtsanwaelte abgehoert - geheimnistraeger\*innen - sollten eigentlich von abhoermassnahmen ausgeschlossen sein - hier erkennt man was fuer riesenkreise eine ueberwachungsmassnahme ziehen kann - es kann personen betreffen die wirklich ueberhaupt nicht damit rechnen --- ## Wie schützen? - keine $DINGE am Telefon besprechen - Notfalls verschlüsselte voice calls (z.b. signal, bald element) - keine $DINGE via SMS - E-Mails nur verschlüsselt Note: - durchschnitt 2010-2019: - 3545 festnez, 19540 mobilfunk - TKÜ war frueher recht einfach und erfolgreich - mittlerweile gibt es aber immer mehr e2e verschluesselte kommunikation - Signal, PGP Email, ect - ab da ist TKU nutzlos - es gibt aber metadaten - personen verhaftet ohne das inhalte bekannt waren --- ### Bewegungsprofil  <!-- .element height="80%" width="80%" --> Note: - via telefon - dieses loggt sich in einer sogenannten 'funkzelle' ein um entfang zu bekommen - darueber kann ungefaehrer standort bestimmt werden - "funkzellenabfrage" - diese standortdaten verknuepft man dann zu einem bewegungsprofil - daraus ergeben sich extrem viele informationen - wo ich viel zeit verbringe, wo ich schlafe, wo ich arbeite ect - 100g "Erhebung von Verkehrsdaten" - Bildung krimineller Vereinigung 129 - saechsische polizei darf das mit neuem polizeigesetz auch praeventiv - also wenn man nur verdaechtigt wird zukuenftig eine straftat zu begehen --- ## Stille SMS  - anzahl stille sms berlin Note: - „Stille SMS“ sind Textnachrichten, deren Empfang das Mobiltelefon nicht anzeigt. Sie generieren aber einen Kommunikationsvorgang, den die Telefonanbieter protokollieren. Mit einer richterlichen Anordnung fragen Sicherheitsbehörden diese Datensätze ab. Polizeien und Geheimdienste interessieren sich für die Funkzellen, in denen sich die Telefone befinden. Sie erhalten auf diese Weise den Standort und bei mehrmaliger Abfrage ein Bewegungsprofil der Betroffenen. - Schleswig-Holstein 2019: es gab 217 massnahmen wo stille sms genutzt wurde - 400 'Stille SMSn' pro Massnahme - vermutlich wird die methode fuer festnahmen benutzt - stille sms koennen quasi einen echtzeit aufenthaltsort der person ermitteln - allein das handy dabei zu haben ist reicht aus um deinen genauen standort zu ermitteln - auch wenn es ein alter knochen ist --- ## GPS Tracking - § 100h Weitere Maßnahmen außerhalb von Wohnraum Note: - Wenn die Polizeibehörden an einem Bewegungsprofil interessiert sind, wird die Zielperson im Zuge des „kleinen Lauschangriffs“ nach § 100h Abs. 1 Nr. 2 StPO unter Umständen auch per GPS Tracker am Auto überwacht. --- Auch ohne Wissen der betroffenen Personen dürfen außerhalb von Wohnungen sonstige besondere für Observationszwecke bestimmte technische Mittel verwendet werden, wenn die Erforschung des Sachverhalts oder die Ermittlung des Aufenthaltsortes eines Beschuldigten auf andere Weise weniger erfolgversprechend oder erschwert wäre. <!-- .element: class="r-fit-text" --> Note: - menschen haben smartphones dabei die genaue standortdaten liefern - erschwert ist es wenn: - wenn menschen oft handy wechseln - garkein handy benutzen - ich finde es wirkt wie eine veraltete technologie - fahrzeugortung ---  ---  <!-- .element height="60%" width="60%" --> - 2022 Berlin Note: - GPS Tracker 01 - 2022 in berlin - nachdem fund wurde er entfernt - kurz darauf wurde ein zweites geraet an gleicher stelle gefunden ---  <!-- .element height="70%" width="70%" --> - 2022 Berlin ---  <!-- .element height="75%" width="75%" --> - 2022 Berlin Note: - wurde gefunden und dann zerstört ---  <!-- .element height="75%" width="75%" --> - 2022 zweiter Fund Note: - zwei wochen spaeter neuer tracker angebracht ---  - Tracker in Berlin gefunden ---  - Tracker in Berlin gefunden Note: - klassischer tracker: - unscheinbares kaestchen - zigarretenschachtel gross - wird mittels magneten befestigt - daten werden per mobilfunk uebermittelt - zusaetzlich auf SD karte gespeichert - laeuft (meist) mit akku - tracker werden wenn moeglich einfach in unbemerkten moment angebracht - falls das nicht geht (parken in privat garage) haben cops verschiedene tricks: - auto wird bei kleinstem parkvergehen abgeschleppt - dort dann mit tracker versehen - brief von kraftfarhtbundesamt mit info fahrzeuge mit der baureihe muessen in werkstatt - zur behebung von sicherheitsrelevanten fehler - dort wird tracker verbaut ---  <!-- .element height="75%" width="75%" --> - Audio & GPS Note: - audio und gps aufnahme - unter verkleidung der deckenbeleuchtung - "u-blox MAX-M8" ---  <!-- .element height="45%" width="45%" --> - Audio & GPS ---  <!-- .element height="65%" width="65%" --> - Audio & GPS ---  - Haeufige Orte Note: - vier stellen eignen sich sehr gut - unter voderen/hinteren stossfaenger - im bereich der seitenschwellen links/rechts ---   Am Stossfaenger ---   Seitenschwelle Note: - abschliessend kann man sagen: - es lohnt sich immer mal unters auto zu gucken - sobald mein einen tracker findet kann man ihn entweder 'deaktivieren' - der berliner fall zeigt aber das dann einfach ein neuer angebracht wird - alternativ unter anderes auto packen - fahrzeug innenraum koennte abgehoert werden - ist kein sicherer ort für plenas, ect --- ### Airtags?!  <!-- .element height="45%" width="45%" --> Note: - Der Roller wird genutzt von einer Hamburger Anarchistin, die in der Vergangenheit bereits von Überwachungs- und Ermittlungsmaßnahmen betroffen war - desw wird vermutet das diese auch den airtag angebracht haben ---  <!-- .element height="65%" width="65%" --> - 2023 - Hamburg Note: - verbindet sich mit fremden iphones/ipads die bluetooth aktiviert haben - gibt darueber den standort weiter - in staedten sehr effektiv - batterie haelt ca 1 jahr ---  <!-- .element height="65%" width="65%" --> Note: - es gibt apps um diese zu finden - hier ein bsp: AirGuard --- ## Babel Streets 'Locate X'  <!-- .element height="85%" width="85%" --> Note: - Software der firma Babel Street - Überwachung mittels Standortdaten - daten stammen aus werbeindustrie - apps/websites sammeln diese daten und verkaufen weiter - screenshot von recherche team aus USA - abtreibung ist dort teilweise kriminalisiert - besucher\*innen und mitarbeitende von kliniken konten einfach ermittelt werden - über die bestimmung des wohnortes kann polizei dann konkrete identität feststellen - hier zu sehen: bewegungsprofil mitarbeiter\*in --- ### Social Media Monitoring  <!-- .element height="50%" width="50%" --> Note: - Cops monitoren soziale netzwerke - wenn man kein anonymes konto betreibt kann es zu konsequenzen kommen - hier zu sehen zwei vermummte personen - staatsanwalt und kriminalbeamte - später postete jmd öffentliches bild vom staatsanwalt ohne vermummung - was kam dann? ---  Note: - es gab hausdurchsuchung - das ist natürlich ein problem - man möchte nicht wegen tweets oder anderen dingen verfolgt werden können - wohnaddresse einfach über kollegen am arbeitsplatz ermittelt - das verhindert man einfahc indem man auf seinem profil keine privaten daten angibt ---  Note: - hamburgs innensenator andy grote: "Du bist so 1 Pimmel" - dadurch kam es zu einer hausdurchsuchung - im nachhinein rechtswidrig - aber das ist den cops ja egal - wohnort vermutlich über IP addressen ermittelt --- ### Digitale Selbsverteidigung  <!-- .element height="65%" width="65%" --> Note: - ist ein grosses themengebiet - hier nur kurz angerissen - erkläre kurz infografik - wir bekommen vom ISP eine ip addresse - mit der verbinden wir uns mit websiten, z.b. twitter - wie finden bullen jetzt unsere addresse? - fragen twitter: welche IP hat dieser user zuletzt genutzt - dann fragen sie ISP: gehört euch diese IP? wenn ja auf welchen anschluss lief die? - geben dann name, addresse, telefonnummer von anschluss inhaber raus - Hoster, Server provider (twitter) - das ganze gilt es zu verhindern --- # ssd.eff.org  <!-- .element height="65%" width="65%" --> --- ### netzpolitik.org/digitale-selbstverteidigung/ - Funkdisziplin wahren - So funktionieren sichere Passwörter - So geht sichere Kommunikation - So sichert man Datenspeicher - So schützt man Daten vor Staaten, Konzernen und Kriminellen --- ## TagX  Note: - immer mehr menschen besitzen smartphones - eine logische schlussfolgerung ist das ueberwachungsmassnahmen sich auch gegen diese richten - es werden technologien entwickelt mit dem schwerpunkt auf mobiltelefonen - zwar darf die saechsische polizei keinen staatrojaner nutzen - bundespolizei ist nochmal was anderes - dennoch haben sie mittel und wege auf sehr einfache weisse an unsere smartphones zu kommen --- - ~ 1300 Identitätsfestellungen - 383 beschlagnahmte Handys Note: - laut polizeibericht 1300 identitaetsfestellungen - landfriedensbruch - angriff auf vollsteckungsbeamte - darunter 383 beschlagnahmte smartphones --- ## Auswertung von Mobiltelefonen Note: - sicherheitsbehoerden verfuegen ueber technologien zur auswertung der daten auf handys sowie laptops - abhaengig vom betriebssystem und verschluesselung ist diese auswertung mehr oder weniger erfolgreich - es kommt regelmaessig dazu das cops handys beschlagnahmen, das kann auch im alltag passieren, in einer normalen kontrolle --- #### Digitale Forensik  <!-- .element height="80%" width="80%" --> Note: - all diese tools koennen: - handys auslesen, kopieren - bei alten geraeten ueberhaupt kein problem - bei akutellen, verschluesselten oder gesperrten mehr aufwand noetig - display sperre kann umgangen werden - passwoerter (verschluesselung zb) koennen gecrackt werden - die software die sie benutzen ist im privat gebrauch streng verboten - funktionen: - entschluesselung von PIN/Passwort - es koennen alternative systeme gebootet werden - ausnutzung von sicherheitsluecken - absoluter schutz existiert nicht - z.b. hat FBI nach terror anschlag in San Bernadino Apple aufgefordert IPhone zu entsperren - Apple hat sich geweigert - Spaeter wurde bekannt gegeben das ohne hilfe von Apple zugriff erlangt wurde - vermutlich mithilfe von cellebrite - [beispiel](https://de.wikipedia.org/wiki/Terroranschlag_in_San_Bernardino#Auseinandersetzung_zwischen_dem_FBI_und_Apple): - apple hat sich geweigert iphone auszulesen - folglich hat FBI kommerzielles produkt eingesetzt und es damit geschafft ---  <!-- .element height="60%" width="60%" --> ---  <!-- .element height="60%" width="60%" --> --- <video controls> <source src="./img/celebrite_demo.webm" type="video/webm"> </video> --- <video controls> <source src="./img/celebrite_demo2.webm" type="video/webm"> </video> --- - Telekommunikationsüberwachung - Telefonate - Mails - Chats - Ortungsmethoden - Stille SMS - GPS Tracker - Imsi Catcher - Observationsmethoden - Videoüberwachung - Wanzen - Digitale Forensik Note: - liste der methoden die wir heute angeguckt haben - ist bei weitem nicht vollständig - es fehlt viel zur überwachung von surf/online verhalten - das ist ein recht breites feld und sehr technisch - sprengt bisschen den rahmen - die frage ist wie wenden wir dieses wissen in unser täglichen praxis an? - wie reagieren wir auf technologische neuerungen - gesetzes änderungen --- ## a-dresden.org/sicherheit  <!-- .element height="100%" width="100%" --> ---